📋 Voor de boardroom DORA verplicht financiële instellingen elke drie jaar een Threat-Led Penetration Test (TLPT) uit te voeren. Dit is geen standaard beveiligingsaudit: het is een volledige simulatie van een echte cyberaanval op jouw kritische systemen, uitgevoerd door professionele aanvallers tegen jouw live omgeving. Het proces duurt ongeveer negen maanden en kost doorgaans tussen de €100.000 en €150.000. Het goede nieuws: er is tijd om goed voor te bereiden. Het slechte nieuws: de meeste organisaties verspillen die tijd. Deze blogserie legt uit hoe je dat voorkomt.

Introductie

De meeste financiële instellingen die onder DORA vallen, zullen de komende jaren hun eerste Threat-Led Penetration Test moeten uitvoeren.

De meeste zijn er niet klaar voor.

Niet omdat ze de beveiliging onvoldoende op orde hebben, veel organisaties hebben solide verdedigingslinies. Maar omdat een TLPT geen test is waarvoor je slaagt door een goede verdedigingslinie te hebben. Het is een test waarvoor je slaagt door je eigen organisatie goed genoeg te begrijpen om echte aanvallers de kans te geven haar aan te vallen, onder gecontroleerde omstandigheden, met echte consequenties als je niet voorbereid bent op wat ze vinden.

We voeren al meer dan tien jaar red teaming assessments uit. We hebben organisaties gezien die volledig onvoorbereid een TLPT-traject in liepen, negen maanden in reactieve modus doorbrachten en aan het einde achterbleven met een rapport vol bevindingen waar ze geen raad mee wisten. We hebben ook organisaties gezien die de jaren vóór hun TLPT behandelden als een kans, en die organisaties halen aanzienlijk meer waarde uit het proces.

Deze serie is voor de tweede groep. De afgelopen tien jaar hebben we organisaties begeleid door red teaming assessments van allerlei aard. We weten wat een TLPT die echte verandering teweegbrengt onderscheidt van een TLPT die resulteert in een gearchiveerd rapport. Ons doel met deze serie is eenvoudig: jou de inzichten en tools geven om bij de eerste categorie te horen.

In dit eerste deel behandelen we:

- Wat een TLPT is en hoe het daadwerkelijk werkt

- Het TIBER-EU framework dat eraan ten grondslag ligt

- Hoe een TLPT verschilt van regulier red teaming, en waarom dat onderscheid belangrijk is

- Waarom je meer tijd heeft dan je denkt, en hoe je die niet verspilt

Wat is een Threat-Led Penetration Test?

Een Threat-Led Penetration Test is een gereguleerde, intelligence-gedreven red team oefening. Het sleutelwoord is intelligence-gedreven.

In tegenstelling tot een standaard penetratietest, waarbij testers zoeken naar kwetsbaarheden binnen een gedefinieerde scope, begint een TLPT met het identificeren van de threat actors, de specifieke groepen en individuen die het meest waarschijnlijk uw organisatie zullen aanvallen, hoe ze opereren en wat ze zoeken.

Maar voordat threat intelligence iets bepaalt, moet je jouw eigen organisatie goed genoeg begrijpen om te definiëren wat er echt toe doet. Welke functies zijn kritisch voor jouw bedrijfsvoering? Welke systemen ondersteunen die functies? Hoe ziet een betekenisvolle inbreuk eruit? Die antwoorden vormen de basis van de test. De threat intelligence wordt vervolgens verzameld rondom die kritische functies, waarbij de threat actors worden geïdentificeerd die deze het meest waarschijnlijk zullen aanvallen en de technieken die ze gebruiken. Vanuit daar volgen de aanvalsscenario's.

Het resultaat is een test die niet vraagt: "kan iemand inbreken?" maar: "kan het specifieke type aanvaller dat ons het meest waarschijnlijk zal aanvallen inbreken, en als dat lukt, merken we het, en als we het merken, reageren we dan effectief?"

Dat is een fundamenteel moeilijkere vraag. En een veel waardevollere.

Het TIBER-EU framework

DORA verplicht dat TLPTs een gereguleerd framework volgen. Het framework werd oorspronkelijk ontwikkeld als TIBER-NL door De Nederlandsche Bank (DNB), voordat het op Europees niveau werd overgenomen en verder ontwikkeld als TIBER-EU door de ECB. TIBER-EU staat voor Threat Intelligence Based Ethical Red-Teaming. De ECB heeft het TIBER-EU framework volledig afgestemd op de DORA-specificaties voor TLPT. TIBER-EU is het meest gebruikte framework voor het voldoen aan die vereisten en is in de praktijk de de facto standaard. Technisch gezien kunnen andere frameworks die aan dezelfde specificaties voldoen ook in aanmerking komen, maar gezien de prevalentie en regelgevende erkenning van TIBER-EU blijven alternatieven uitzonderlijk.

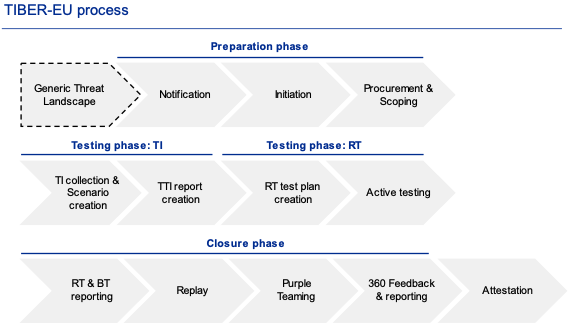

Het framework definieert drie fasen:

- Voorbereiding: de scope wordt bepaald, aanbieders worden geselecteerd en het Generic Threat Landscape (GTL) rapport, opgesteld door de DNB en aangeleverd aan de TIP, wordt gebruikt als input voor het scopingproces

- Test: Targeted Threat Intelligence wordt verzameld op basis van de kritische functies, aanvalsscenario's worden ontwikkeld en het Red Team voert die scenario's uit tegen jouw live omgeving

- Leren en afsluiting: bevindingen worden gedocumenteerd in het Red Team Test Report, een Replay en Purple Teaming sessie wordt gehouden waarbij Red Team en Blue Team gezamenlijk analyseren wat er is gebeurd, een 360 graden feedbacksessie vindt plaats met alle betrokken teams, en conclusies worden besproken op boardniveau en vertaald naar concrete vervolgstappen

Van begin tot einde duurt een TLPT-proces ongeveer negen maanden. Dat is geen inefficiëntie: dat is wat een rigoureuze, intelligence-gedreven test vereist.

Wie is er betrokken?

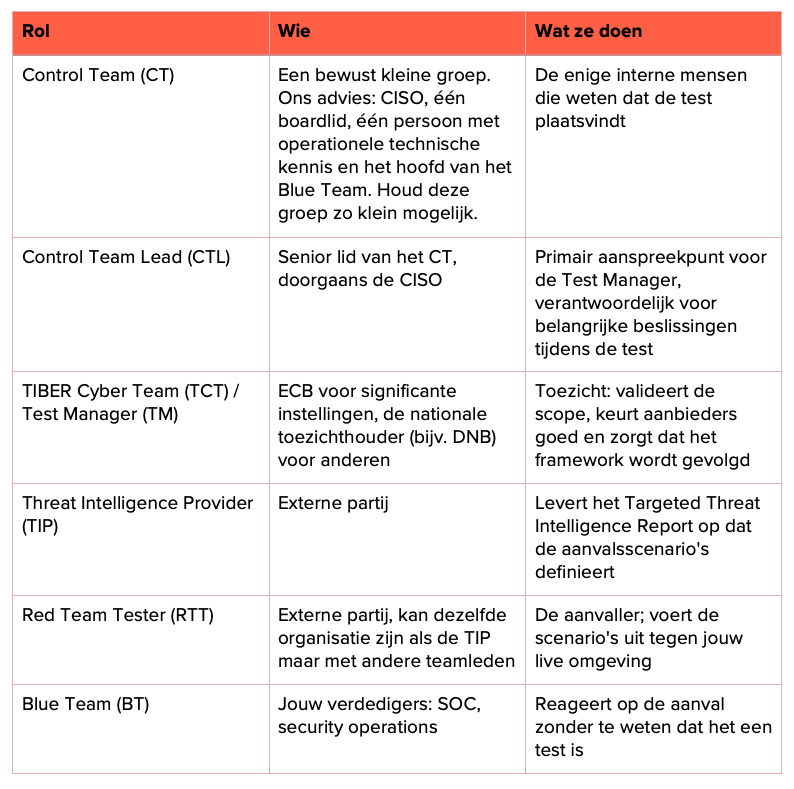

TIBER-EU is bewust ontworpen om te testen hoe jouw organisatie reageert op een echte aanval, wat betekent dat de meeste mensen in jouw organisatie niet mogen weten dat het plaatsvindt. In de praktijk zijn dit de belangrijkste rollen:

De dynamiek van het Control Team verdient aandacht. Het hoofd van het Blue Team maakt deel uit van het Control Team, maar de analisten en engineers op de werkvloer niet. Zij zullen het Red Team tegemoet treden zonder te weten dat het een test is. Dat onderscheid is belangrijk: het houdt de governance en escalatielijnen intact, terwijl het ervoor zorgt dat de operationele respons oprecht is. Als jouw Blue Team onder die omstandigheden effectief detecteert en reageert, heb je iets reëels geleerd. Als dat niet het geval is, heeft je iets nog waardevollers geleerd.

Een beslissing die vroeg genomen moet worden: of je dezelfde aanbieder wilt gebruiken voor zowel de TIP als de RTT-rol, of afzonderlijke partijen. Beide zijn toegestaan onder TIBER-EU, maar de keuze heeft gevolgen voor de kwaliteit en onafhankelijkheid van de threat intelligence. We komen hier in detail op terug in Blog 3.

Hoe een TLPT verschilt van regulier red teaming

Red teaming is een brede categorie. Er zijn scenario-gebaseerde tests, assumed breach oefeningen, Advanced Red Teaming (ART) assessments en meer. Een TIBER-EU test bevindt zich aan het meer veeleisende einde van dat spectrum. Drie dingen maken het onderscheidend:

1. Verplichte threat intelligence Een dedicated Targeted Threat Intelligence Report wordt opgesteld door de TIP. Het identificeert de threat actors die het meest relevant zijn voor jouw organisatie, geen generieke aanvallersprofielen, maar de werkelijke groepen en technieken die jouw sector en bedrijfsmodel het meest waarschijnlijk aanvallen. Dit rapport stuurt elke beslissing die volgt, inclusief welke scenario's worden ontwikkeld en uitgevoerd.

2. Een gestructureerd scenario-selectieproces Op basis van de threat intelligence ontwikkelt de TIP een shortlist van scenario's, uitgevoerd door de threat actors die het meest relevant zijn voor ujow organisatie en met de hoogste leerwaarde. Voor organisaties die meerdere TLPT-cycli hebben doorlopen, voegt het herhalen van de meest ernstige scenario's zonder variatie weinig nieuwe inzichten toe. Relevantie en leerwaarde zijn de leidende criteria, niet ernst alleen.

3. Regelgevend toezicht De Test Manager, aangesteld door de relevante autoriteit, is gedurende het hele traject betrokken. Dit is geen test die je kunt afkorten of qua scope kunt verkleinen voor het gemak. Het succesvol afronden van een TIBER-EU test in volledige naleving van het framework resulteert in een officiële attestatie: bevestiging dat u aan uw DORA TLPT-verplichtingen heeft voldaan.

Deze vereisten betekenen dat een TIBER-EU test iets oplevert wat een standaard red team engagement niet kan: een gereguleerde, gedocumenteerde beoordeling die uw toezichthouder tevreden stelt en u echte inzichten geeft in jouw weerbaarheid, niet alleen een lijst met kwetsbaarheden.

Hoe elk scenario zich ontvouwt: de Unified Kill Chain

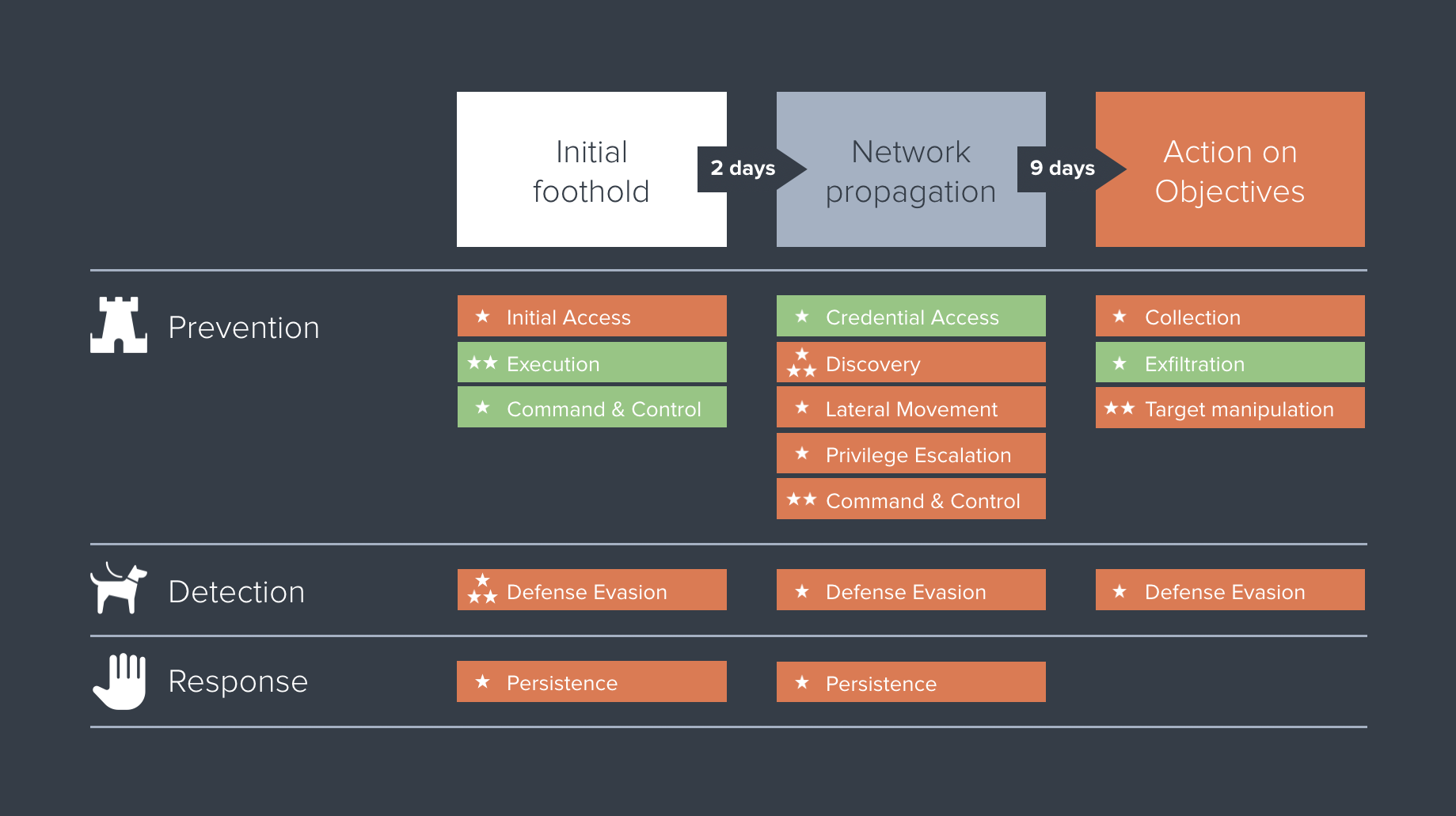

Elk scenario volgt de Unified Kill Chain, een model dat de volgorde van acties van een echte aanvaller in kaart brengt, van het eerste contact tot het uiteindelijke doel. Het heeft drie fasen:

IN: Initial Foothold De aanvaller identificeert toegangspunten en probeert toegang te krijgen. Dit is zelden alleen een technische oefening. Gerichte phishingcampagnes tegen medewerkers met admin toegang, exploitatie van een publiek toegankelijke applicatie, diefstal van inloggegevens via een gecompromitteerde leverancier en ja, fysieke inbraak in kantooromgevingen of datacenters, zijn allemaal realistische en legitieme IN-fase technieken. Het threat intelligence rapport bepaalt welke benaderingen het meest relevant zijn voor jouw specifieke dreigingsprofiel.

THROUGH: Network Propagation Met behulp van legitieme inloggegevens en tools beweegt de aanvaller zich door jouw omgeving, verhoogt privileges, vestigt persistente toegang, vermijdt detectie en werkt naar het doel. Deze fase legt vaak het verschil bloot tussen wat jouw beveiligingstools kunnen detecteren en wat jouw team in de praktijk daadwerkelijk oppikt, en minstens zo belangrijk, hoe ze reageren als ze iets detecteren. Detectie zonder effectieve respons is geen weerbaarheid.

OUT: Action on Objectives De aanvaller bereikt zijn doel. Data-exfiltratie. Verstoring van een kritisch proces. Ongeautoriseerde toegang tot gevoelige systemen of gegevens. Hoe dat doel eruitziet hangt volledig af van de threat intelligence, en daarom is het zo belangrijk om die intelligence goed te krijgen.

Scenario's volgen doorgaans de volledige aanvalsketen, van initiële toegang tot het bereiken van het doel van de aanvaller. Met goedkeuring van de Test Manager kan een scenario echter starten vanuit een assumed compromise, bijvoorbeeld een vooraf vastgestelde toegang tot de omgeving. Budget en leerdoelstellingen spelen beide een rol in die beslissing.

Het scenario speelt zich af in jouw live omgeving, tegen jouw echte verdedigingslinies, met jouw echte team dat reageert, zonder te weten dat het een test is. Dat is wat het moeilijk maakt. En dat is wat het nuttig maakt.

Belangrijkste voordelen: verder dan regelgevende compliance

DORA-compliance is een reden om een TLPT uit te voeren. Het is niet de reden om het goed te doen.

Organisaties die TLPT puur als een compliance-oefening behandelen, halen er consequent minder uit dan organisaties die het benaderen als een echte weerbaarheidsoefening. Goed uitgevoerd geeft een TLPT drie dingen die geen enkele andere test kan bieden:

Een realistisch beeld van de werkelijke weerbaarheid Niet een theoretische verdedigingslinie: jouw werkelijke vermogen om een geavanceerde aanval te weerstaan van een gemotiveerde tegenstander die jouw specifieke organisatie aanvalt, met de technieken die ze daadwerkelijk gebruiken.

Een meetbare baseline Een goed uitgevoerde TLPT levert concrete, meetbare gegevens op over jouw preventie-, detectie- en responscapaciteiten. Bij Securify vertalen we elke red team engagement naar een scorecard die u exacte cijfers geeft over de volledige aanvalsketen, zodat je precies kunt zien waar jouw verdediging standhield en waar niet.

Die scorecard maakt uw volgende TLPT een zinvolle vergelijking in plaats van een op zichzelf staande oefening.

Organisatorische afstemming Een TLPT dwingt een gestructureerd gesprek af tussen uw beveiligingsteam, jouw board en jouw toezichthouders over wat jouw kritische assets daadwerkelijk zijn, hoe de realistische dreigingen voor die assets eruitzien en wat je bereid bent te investeren in hun bescherming. Dat gesprek is waardevol, ongeacht wat de test oplevert.

Waarom er meer tijd is dan je denkt, en waarom dat belangrijk is

DORA vereist elke drie jaar een TLPT. De test zelf duurt ongeveer negen maanden. Dat laat meer dan twee jaar aan aanlooptijd over voordat je het TLPT-proces moet starten.

De meeste organisaties behandelen die aanlooptijd als wachttijd.

Dat is een vergissing.

De organisaties die het meeste uit hun TLPT halen, zijn degenen die de pre-TLPT periode doelgericht gebruikten: gerichte beveiligingstests uitvoerden, structurele kwetsbaarheden oplosten en het vermogen van hun team om aanvallen te detecteren en erop te reageren opbouwden. Tegen de tijd dat de TLPT begon, was het laaghangende fruit verdwenen. De test was moeilijker voor het Red Team. Het Blue Team presteerde beter. En de bevindingen waren meer strategisch, niet "er zijn ongepatchte externe systemen" maar "hier is precies hoe een geavanceerde aanvaller door jouw specifieke omgeving zou navigeren."

Dat is het verschil tussen een TLPT die een backlog van herstelwerkzaamheden oplevert en een TLPT die strategisch inzicht oplevert.

In onze volgende blog laten we precies zien hoe je een security testing strategie opbouwt die jouw organisatie TLPT-klaar maakt, en die in het proces echte beveiligingsverbeteringen oplevert.

Samenvatting

Een TLPT is geen grotere, duurdere penetratietest. Het is een gestructureerde, intelligence-gedreven simulatie van een echte aanval op jouw organisatie: gereguleerd, rigoureus en onthullend op manieren waarop standaard tests dat niet zijn.

Als je onder DORA valt, zul je er één moeten uitvoeren. De vraag is of je er klaar voor bent als het begint, of dat je negen maanden besteedt aan het ontdekken hoe onvoorbereid de organisatie was.

De komende twee jaar zijn je kans. Gebruik ze.

In Blog 2 behandelen we de pre-voorbereidingsfase: hoe je een security testing strategie opbouwt die jouw organisatie TLPT-klaar maakt, en hoe dat er in de praktijk uitziet.